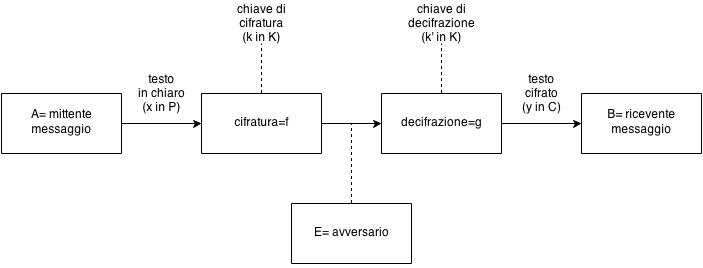

Che cos'è, quali sono e a cosa serve un sistema di crittografia in informatica | Informatica e Ingegneria Online

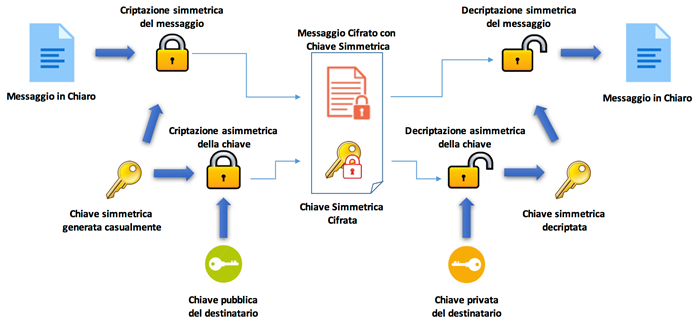

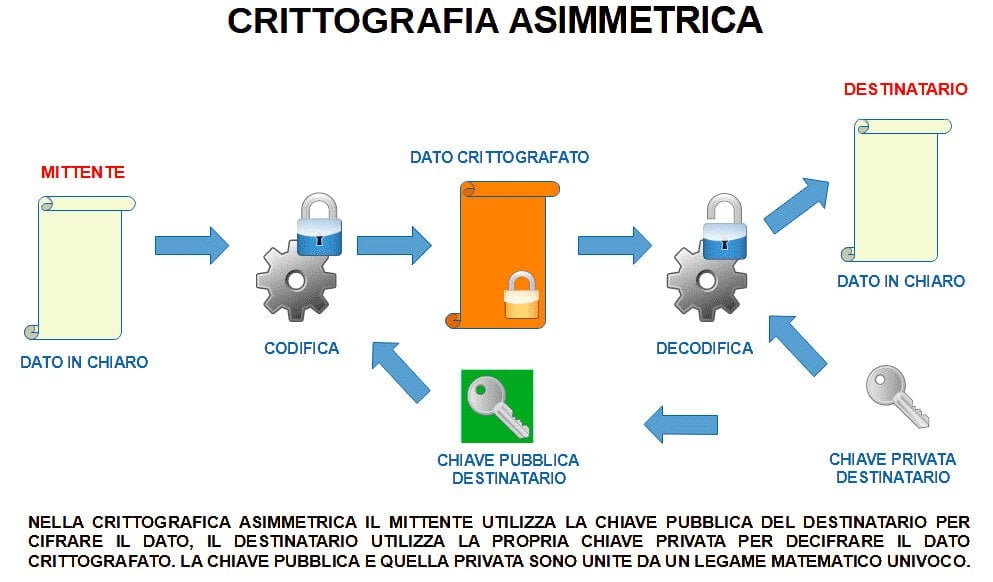

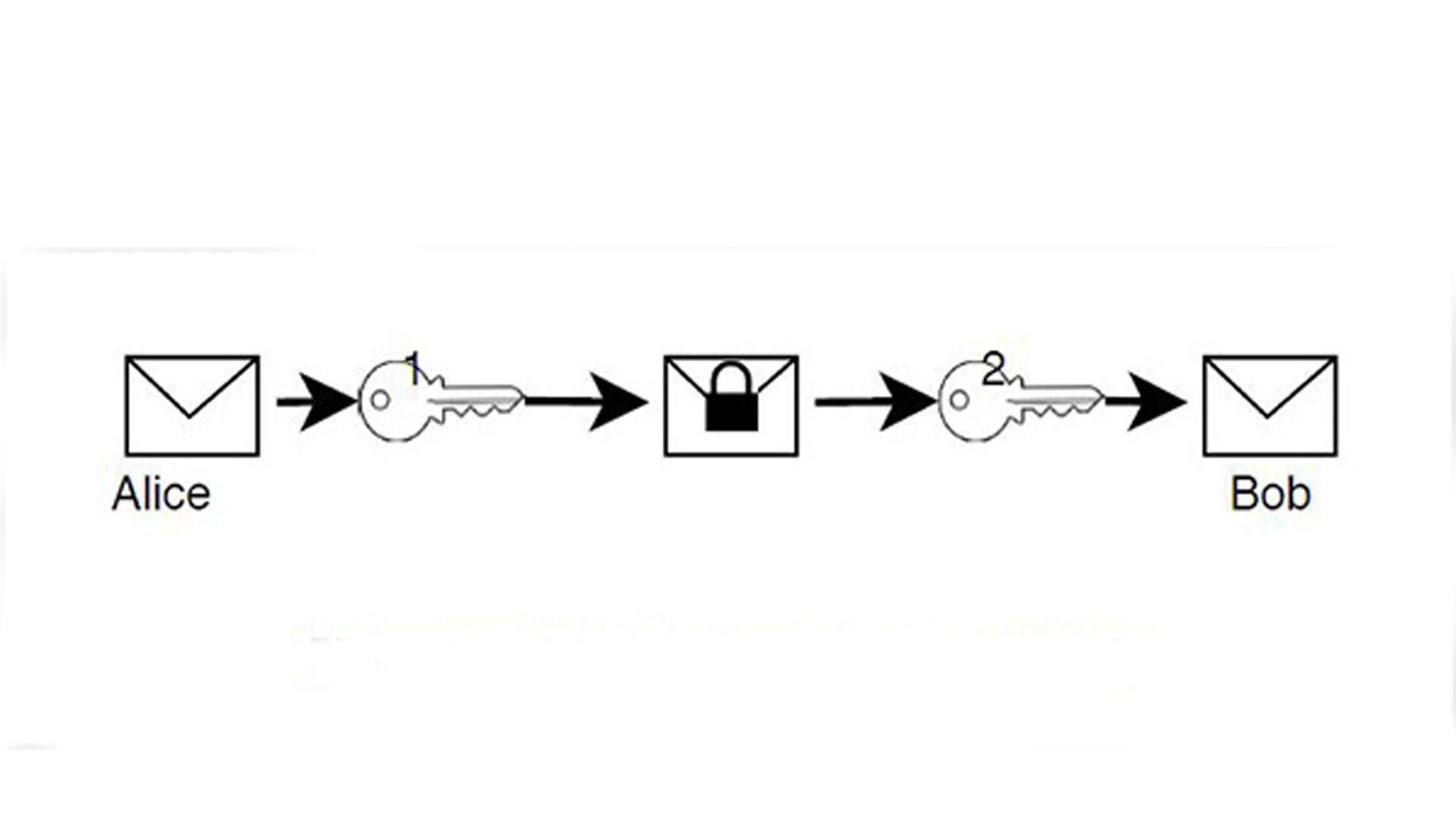

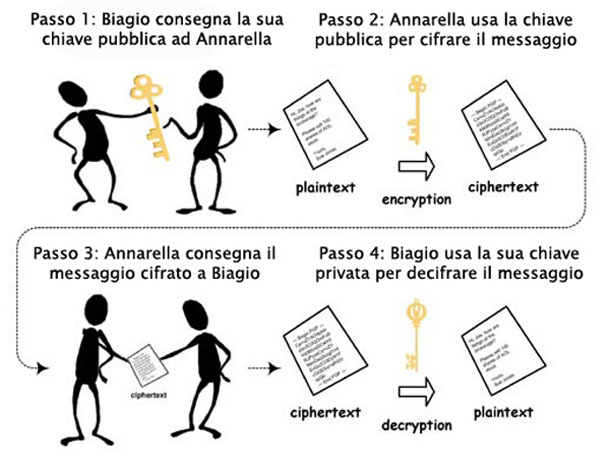

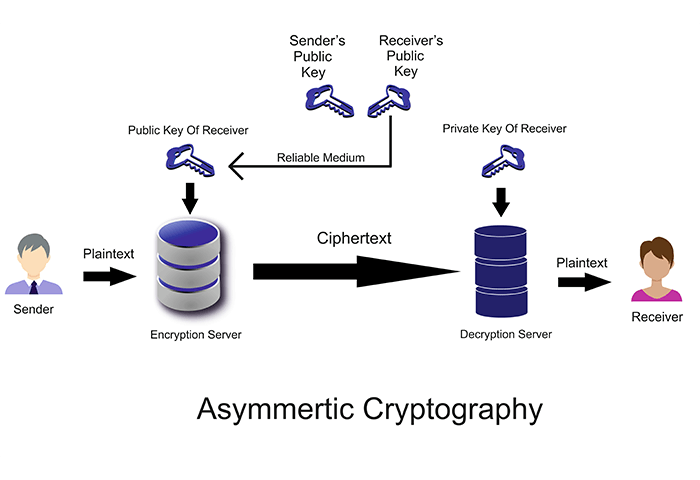

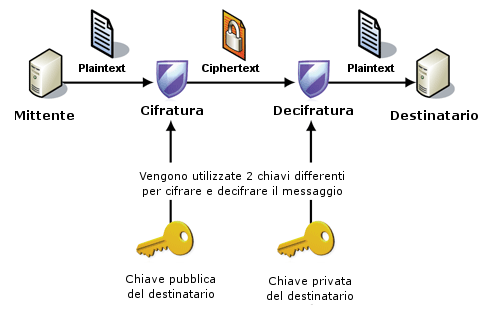

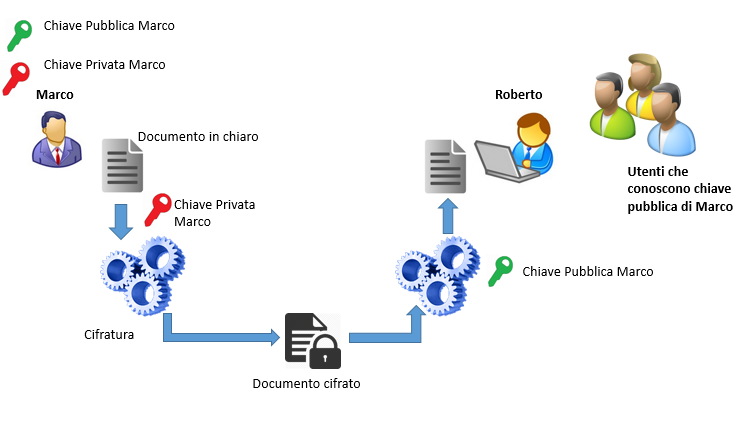

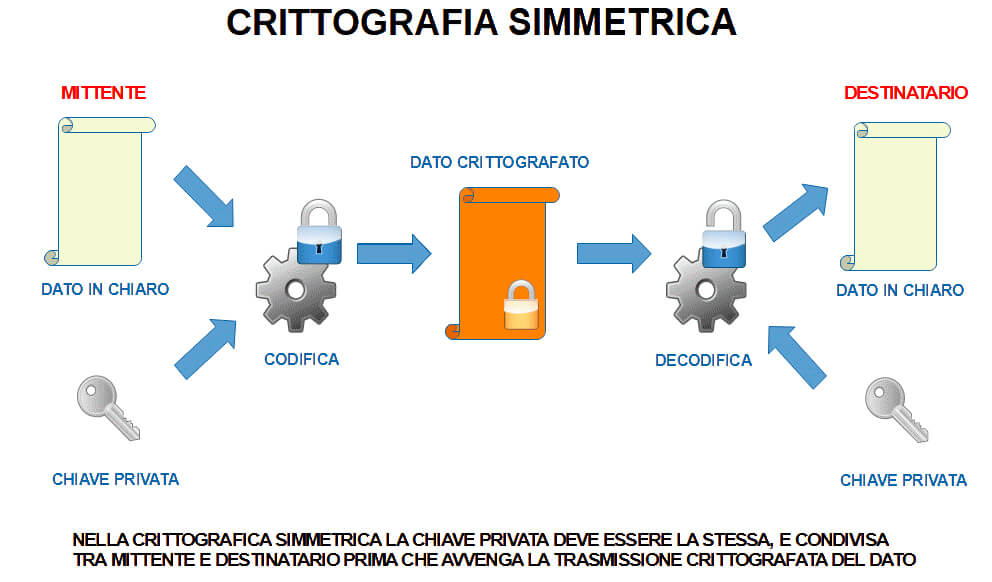

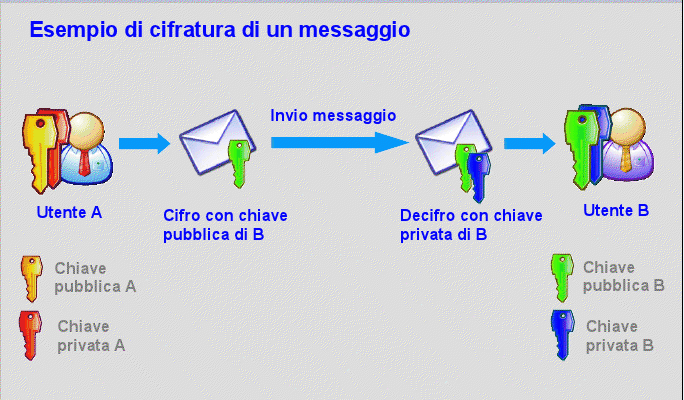

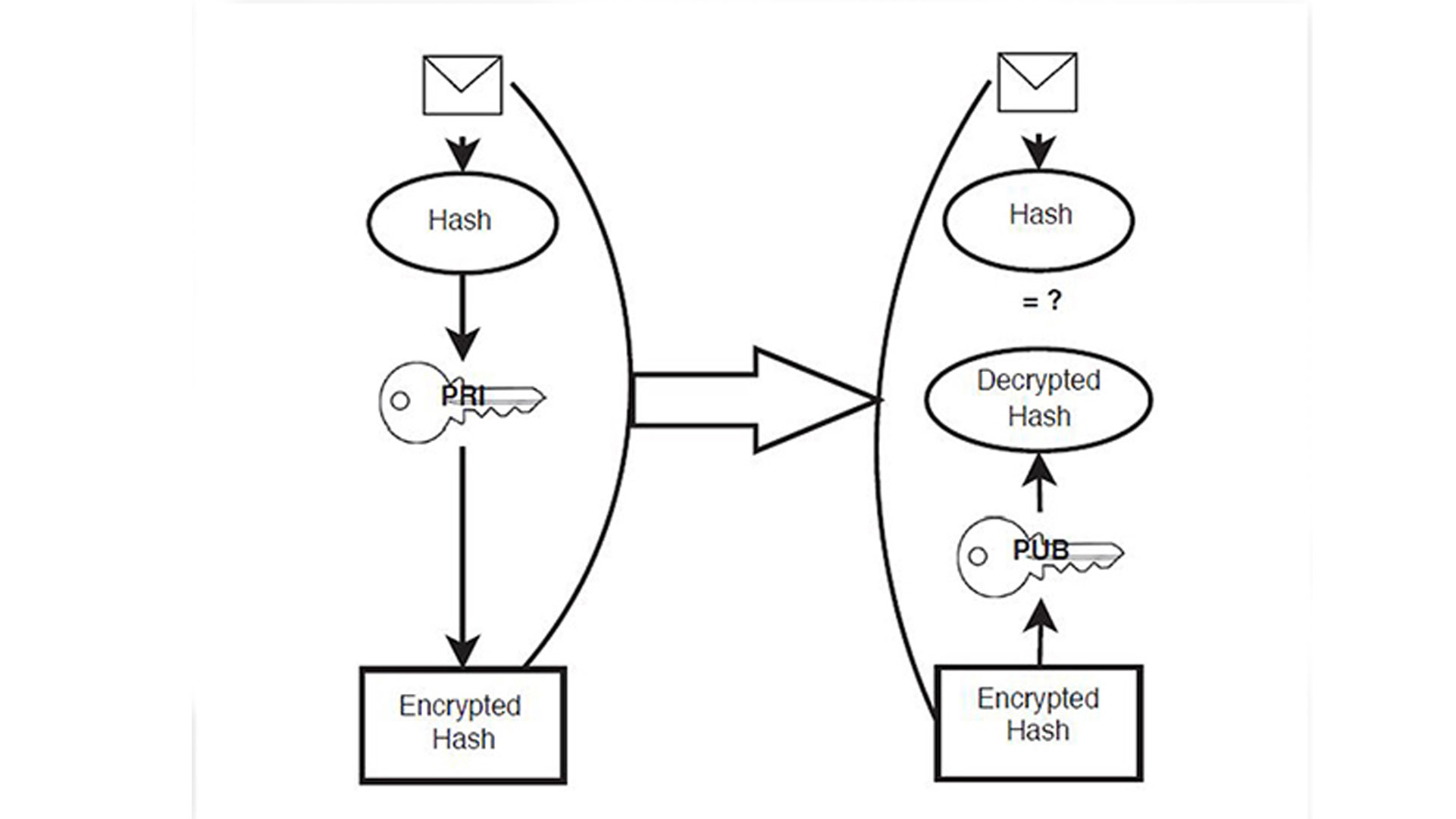

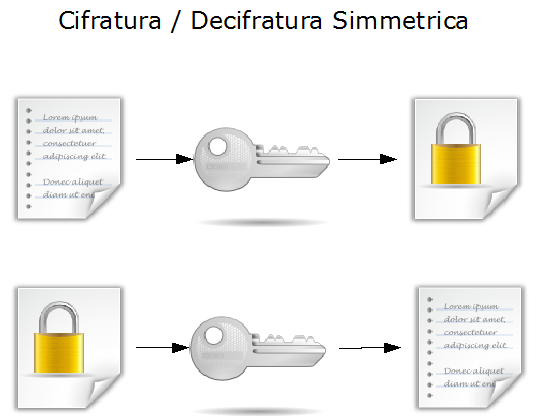

CRITTOGRAFIA SIMMETRICA E CRITTOGRAFIA ASIMMETRICA - Bitcoin e BLOCKCHAIN spiegati in modo semplice e chiaro

Crittografia quantistica: cos'è e come usarla per garantire massima protezione ai dati sensibili - Cyber Security 360